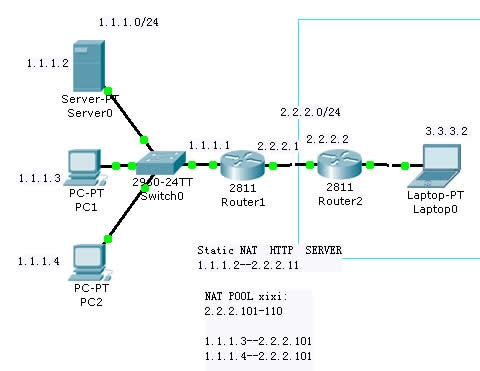

1.动态NAT(PAT)和静态NAT

企业边缘路由器配置:

interface FastEthernet0/0

ip address 1.1.1.1 255.255.255.0

ip nat inside

duplex auto

speed auto

!

interface FastEthernet0/1

ip address 2.2.2.1 255.255.255.0

ip nat outside

duplex auto

speed auto

!配置入口和出口

ip nat inside source static 1.1.1.2 2.2.2.11

!静态NAT

ip nat pool xixi 2.2.2.101 2.2.2.110 netmask 255.255.255.0

ip nat inside source list 1 pool xixi overload

!动态NAT(PAT)先定义ACL和NAT pool 做映射即可

access-list 1 permit 1.1.1.0 0.0.0.255

!ACL,实际根据需要可以只放行HTTP

ip route 0.0.0.0 0.0.0.0 2.2.2.2

!默认路由不做不行啊

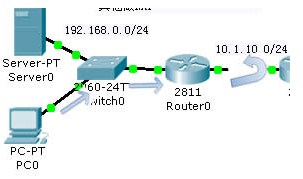

2.外网口使用连接地址(一般为私有地址)

出口和NAT的地址不在同一网段,一般这种情况发生在光纤入户企业,拥有一段公网IP地址

假设为202.102.134.0/29,ISP将此段地址静态路由指过来了

ISP配置:

ip route 202.102.134.0 255.255.255.248 10.1.10.2

企业边缘路由器配置:

interface FastEthernet0/0

ip address 192.168.0.1 255.255.255.0

ip nat inside

duplex auto

speed auto

!入口

interface FastEthernet0/1

ip address 10.1.10.2 255.255.255.0

ip nat outside

duplex auto

speed auto

!出口

ip route 0.0.0.0 0.0.0.0 10.1.10.1

!这个不做不行呀!

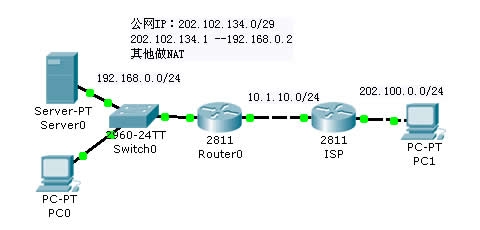

ip nat pool haha 202.102.134.3 202.102.134.6 netmask 255.255.255.248

ip nat inside source list 1 pool haha overload

ip nat inside source static 192.168.0.2 202.102.134.1

!

access-list 1 permit 192.168.0.0 0.0.0.255

!ACL

上述情况中如果发布一台web服务器,192.168.0.2(202.102.134.1),很显然DNS解析到202.102.134.1(有钱的可以弄个智能DNS解析,根据源地址不同做不同解析),我们看一下这个过程。

内网192.168.0.3 访问202.102.134.1 数据包到达路由器查看路由表:

Gateway of last resort is 10.1.10.1 to network 0.0.0.0

10.0.0.0/24 is subnetted, 1 subnets

C 10.1.10.0 is directly connected, FastEthernet0/1

C 192.168.0.0/24 is directly connected, FastEthernet0/0

S* 0.0.0.0/0 [1/0] via 10.1.10.1

Router#

很显然数据包发往ISP路由器,ISP有去往202.102.134.0/29的路由,又指了回来。正常访问,而本文刚开始的第一种情况就不行。

实际工程中,很多企业会在内网口f0/0绑一个公网地址做网关,然后内网的电脑就可以配公网IP了。

这只是其中一种方式,有些网吧,内网用公网地址,都不用做NAT的。

转载请注明:IPCPU-网络之路 » 企业网常用NAT配置